1Password と 2FA で守るベースライン ─ 数百人の事故から逆算した最初の2手

看板記事 IT 編の3点セットの最初の2つを実装解説。NIST 最新版・1Password 公式・日本のフィッシング被害87億円の数字を踏まえた、非エンジニアのベースライン設計。

他人のデジタル事故に関わる場面が長くあって、パスワード管理・2要素認証を「面倒だから」とナメた結果、目も当てられない被害を受けた人を何百人も見てきました。

数百万円分の機密情報を永遠に失った人。数百万円が口座から消えた人。珍しい話ではありません。

看板記事「要らない9割を捨てる 最低限スターターキット」の IT 編で「3点セット」と書いた、その正体は 1Password・2FA・3-2-1 バックアップ の3つです。

この記事は、その 最初の2手(1Password と 2FA) を実装レベルで残しておきます。3つ目の 3-2-1 バックアップは別記事3-2-1 バックアップルールで扱います。

ここからは、第2記事「新NISA は eMAXIS Slim 1本でいい」が「3つの計算」、第3記事「Claude Code 最低限セットアップ」が「3つの装置」だったのと並列で、IT 編は 「2つの装備」+ 1つの補助 で書きます。3にこだわらず、実態で削った結果です。

デジタル事故の現実 ─ なぜ「最低限」が要るのか

最初に、抽象論ではなく数字を並べます。

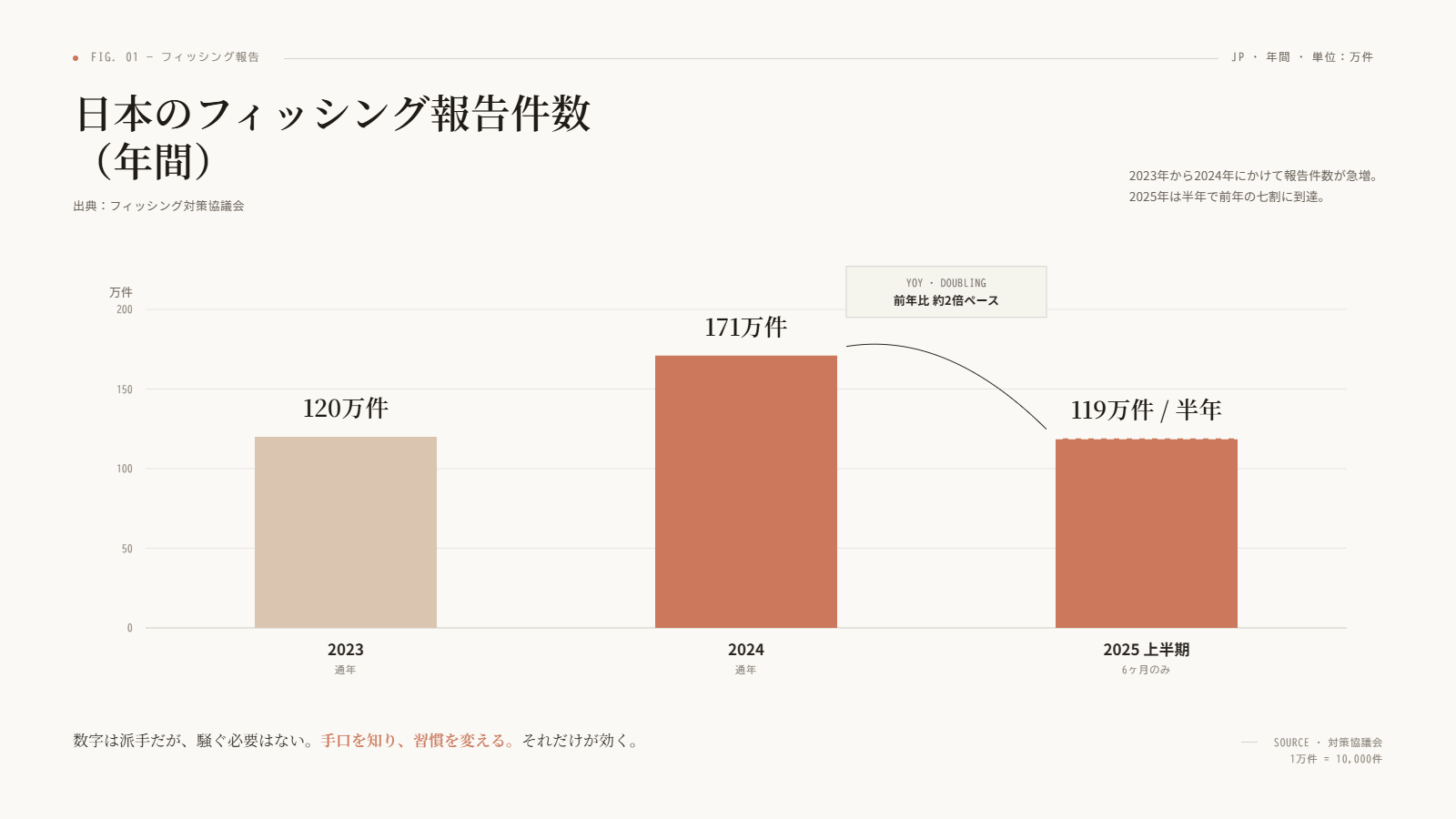

日本のフィッシング報告件数は、フィッシング対策協議会の集計で 2024年に171万件、2025年上半期だけで 119万件(前年同期比 約2倍)。報告ベースの数字なので、実数はもっと多いと考えていい。

日本の不正送金被害額は、警察庁の統計で 2024年に約87億円、2025年上半期だけで 42億円(前年同期比 約7割増)。手口の約9割がフィッシング起点 です。

つまり、銀行口座を突破される一番の入口は、もはや「パスワードを総当たりで破る」ではなく、「パスワードを 本人に入力させる」になっています。

そして、もう1つ。

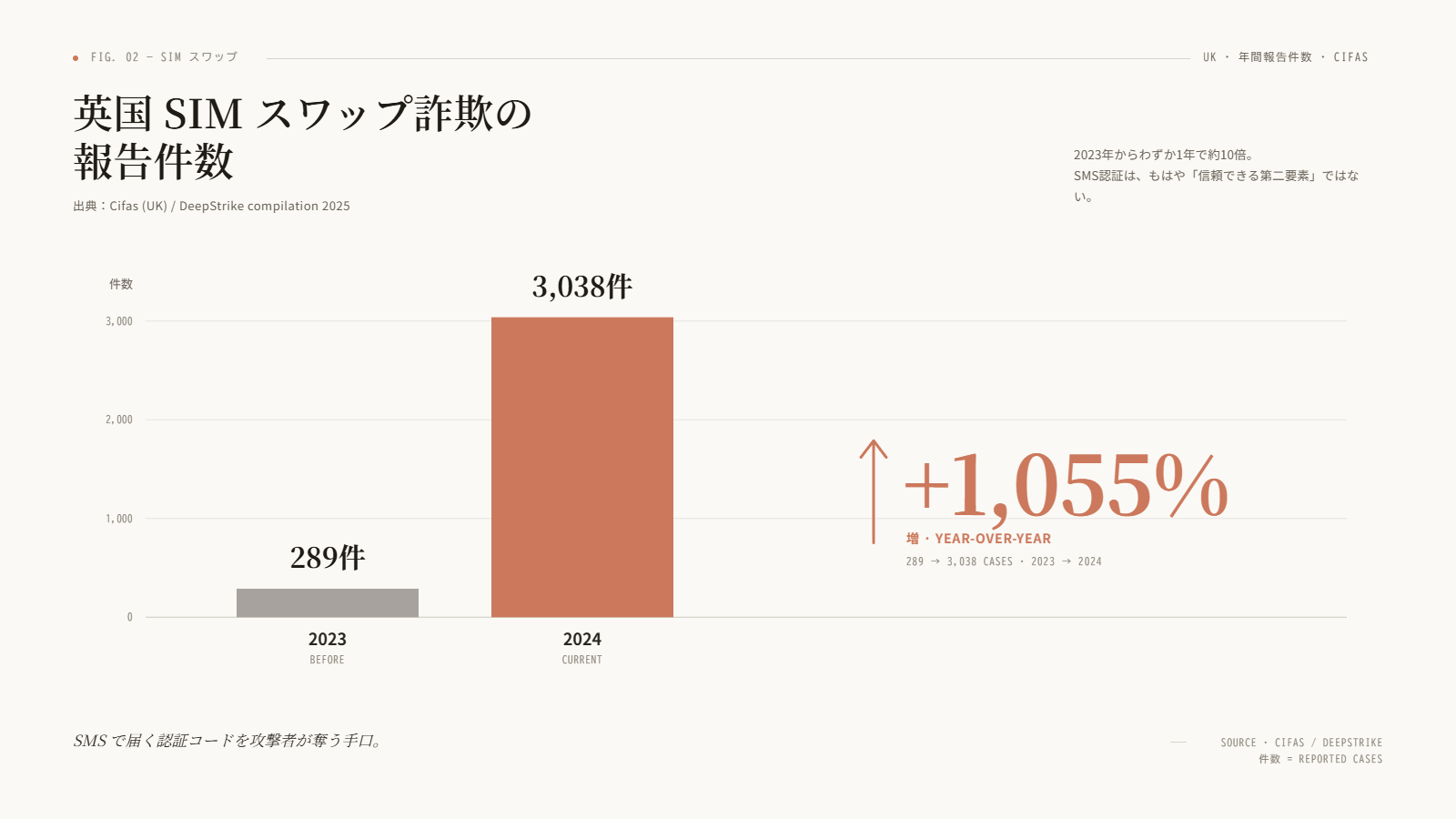

SIM スワップ詐欺(携帯回線を乗っ取って SMS 2FA を奪う手口)は、英国の Cifas 統計で 2023年 289件 → 2024年 約3,000件、なんと 1,055% 増。

SIM スワップの怖いところは、SMS で届く認証コードを攻撃者が直接受け取るので、「SMS 2FA をかけているから安心」が嘘になる ことです。CISA と FBI は2024年12月に SMS 2FA を公式に非推奨化 しました。

ここで覚えておくべきは、攻撃のスピードと種類が更新されていく一方で、個人が打てる手の最低限はそんなに多くない という事実です。

削ったもの ─ 触れたが残らなかった3グループ

❶ 自前パスワード生成ルール(記憶ベース)

「Aa1!」を末尾に付けて、サービス名を頭に入れて、自分で覚える。これを徹底していたつもりでした。

破綻するのは早い。20サービスを超えたあたりで「あれ、このサービスはどのバージョン?」が始まります。30サービスで諦めて、結局 同じパスワードを使い回す に逆戻り。

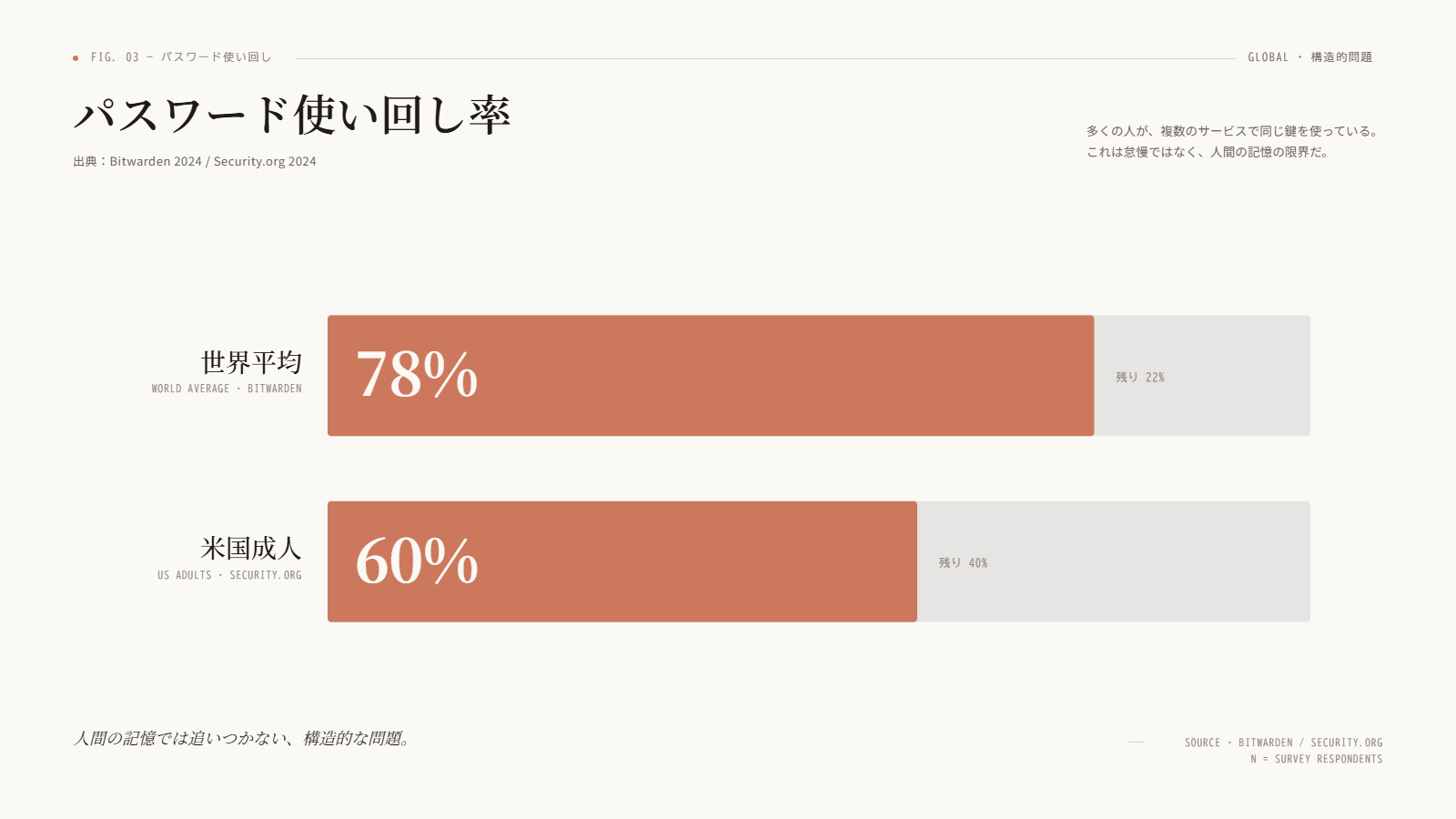

世界平均で 78%、米国成人で 60% がパスワードを使い回している、という統計(Bitwarden / Security.org)があります。これは「だらしないから」ではなく、人間の記憶では追いつかない構造的問題 です。

❷ VPN 常用 + セキュリティスイート全部入り

ウイルス対策ソフト3本入り、VPN 常時接続、ブラウザ拡張で全部ブロック。動作は重く、誤検知も多く、しかも パスワード漏洩の9割を占めるフィッシング・SIM スワップにはほとんど効きません。

「全部入り」を捨てて、OS 標準のセキュリティ + 1Password + 2FA に絞ったほうが、防御層は実質的に厚くなります。

❸ ハードウェアキー / パスワードレス完全移行

YubiKey などの物理セキュリティキー、パスキーへの完全移行。理屈の上では強いです。

ただし、初期投資・乗り換えコスト・紛失リスク・対応サービスの限定 で、非エンジニアの一般運用には今のところオーバースペックです。

「いつかパスキーで全部置き換わる」可能性は確かにある(NIST SP 800-63B Rev.4 が2025年8月発効でパスキーを正式に位置付け)。けれど、今この瞬間に取れる最低限 とは別の話です。

残ったもの ─ 2つの装備 + 1つの補助

装備① ─ 1Password(パスワードマネージャー1本)

役割は3つだけです。

- 記憶しない(人間の記憶を超えるサービス数を扱う)

- 生成する(推測不可能なランダム文字列を作る)

- 保管する(マスターパスワード1つで全部開ける金庫を持つ)

なぜ 1Password かは、Secret Key という設計が決め手でした。

1Password はマスターパスワードに加えて、サインアップ時に自動生成される 34文字のランダムキー(Secret Key) が必要です。これは 復元不能 で、運営側でも復元できない。仮に 1Password のサーバーが侵害されても、Secret Key を持たない攻撃者には金庫が開けられません。

代替候補(Bitwarden / iCloud Keychain / ブラウザ保存)と比べたときの主な違いは:

- Bitwarden:無料で使える・OSS で透明性が高い。ただし Secret Key 相当の二重鍵設計はなく、マスターパスワードの強度に依存する

- iCloud Keychain:Apple 内で完結する場合は便利。Windows / Android との行き来があると壁が厚い

- ブラウザ保存:手軽だが、PC を物理的に触られたら全部見える。共有もできない

私は「家族・複数デバイス・Windows 主体」の運用なので、Secret Key 設計と複数デバイス同期で 1Password を残しました。年数千円のサブスクですが、年に1度の被害を防げば余裕でペイします。

マスターパスワードの作り方は、パスフレーズ式(4〜6個の単語をつなぐ)が現代の標準です。NIST SP 800-63B Rev.4 が「複雑性要件は廃止、長さ優先、パスフレーズ歓迎」と明記しています。

具体例:「藍-鯨-花瓶-雷-時計-海」のような、自分にだけ意味がある言葉の組み合わせ。これを どこにも書かず、自分の頭にだけ置く。これが装備①の核心です。

装備② ─ TOTP 2FA(メイン口座 + 主要 SaaS)

2FA は「パスワードが漏れても、2つ目の壁で止める」装置です。

どこにかけるかの優先順位は、損失の重さで決めます。

- 金銭が直接動く:銀行・証券・暗号資産取引所

- アカウント復旧の鍵:Google / Apple / Microsoft(メールが乗っ取られると他全部が落ちる)

- 連絡先の塊:SNS・メッセンジャー

- 業務 SaaS:Notion / Slack / GitHub 等

どの方式かは、もう答えが出ています。

| 方式 | 強さ | 推奨度 |

|---|---|---|

| TOTP(Authy / 1Password / 物理 TOTP) | 強 | ◎ 標準 |

| パスキー | 最強 | ◎ 対応サービスは積極的に |

| SMS | 弱 | ✕ SIM スワップで突破される |

| メール | 弱 | △ メール自体が乗っ取られたら無意味 |

SMS 2FA は2024年12月に CISA / FBI が公式に非推奨化 しました。SIM スワップ件数が前年比 1,055% 増えた以上、銀行・証券に SMS 2FA しか選択肢がなければ、それは仕方ないですが、選択肢があるなら必ず TOTP を選んでください。

TOTP アプリは数年前まで Authy が定番でしたが、2024年3月に Authy のデスクトップ版が廃止 され、移行先の混乱が続いています。今選ぶなら:

- 1Password 内蔵 TOTP:パスワードと一緒に管理できる。ただし後述の「卵を1つの籠に盛るリスク」あり

- 2FAS / Ente Auth:オープンソース・複数デバイス対応・無料

- Google Authenticator:シンプル・クラウド同期あり(Google アカウント依存)

私は 重要な金融系は 2FAS、日常 SaaS は 1Password 内蔵 と分けています。理由は次のセクションで書きます。

補助 ─ Emergency Kit / バックアップコードの物理保管

これは装備というより、装備①と②が壊れたときの復旧装置 です。

- 1Password の Emergency Kit:マスターパスワード(書かない)+ Secret Key(書く)+ サインインアドレスをまとめた PDF。印刷して物理的に保管 が公式推奨

- 各サービスの 2FA バックアップコード:2FA 設定時に発行される10桁ほどの文字列を10個前後。端末紛失時にこれで2FA を解除できる

ここで絶対にやってはいけないのが、「クラウドに保管」。

Emergency Kit やバックアップコードを Google Drive / Dropbox / iCloud に置いた瞬間、そのクラウド自体が突破されたら全部終わります。

私の運用は 紙に印刷 + 自宅の物理ロック付き場所に保管 + 1部は実家。アナログに見えますが、デジタルの最後の砦は今のところアナログです。

揺れる論点 ─ TOTP は 1Password に入れていいか

ここが、世間の入門記事ではほとんど触れられない論点です。

1Password には TOTP を内蔵する機能があり、「便利だから全部 1Password に集約しよう」 という記事が日本語圏では大多数派。

一方、エンジニア向けの記事(Qiita / Zenn の一部)では 「同じ金庫に入れたら多要素にならない」 という警鐘が鳴らされています。

両方とも一理あります。並べてみます。

集約派の主張:

- 一括管理できて運用が楽(1Password を開けば全部出てくる)

- 1Password 自体に強力な2FA + Secret Key 設計があるので、金庫の強度は十分

- パスワード入力時に TOTP も自動入力されて事故が減る

分離派の主張:

- 1Password が突破されたら、パスワードと TOTP が 同時に 漏れる

- 「2要素認証」の本質は「異なる種類の要素を組み合わせる」(知識 × 所持 × 生体)。同じアプリに置いた瞬間、それは「2つの知識」になる

私のクロちゃん(Claude Code)と相談して出した中庸案は:

- 金融系(銀行・証券・暗号資産)→ 別アプリ(2FAS / Ente Auth)に分離

- 日常 SaaS → 1Password 内蔵 TOTP に集約

判定基準は 「ここが破られたら、いくら失うか」 の一点。失う額が大きいものは分離、小さいものは集約。

この線の引き方は人によって違っていいと思います。「私は集約派」「私は分離派」のどちらかに振り切るより、サービス単位で線を引く ほうが、現実の運用に近いはずです。

装備は変わらない、組み込むサービスは人によって違う

第2記事と第3記事で、こう書きました。

公式は変わらない。でも代入する数字は、人によって違います。 装置は変わらない。でも組み込む業務は人によって違います。

セキュリティでも同じです。

2つの装備(1Password + TOTP 2FA)+ 1つの補助(Emergency Kit / バックアップコードの物理保管)は変わらない。でも、組み込むサービスと優先順位は人によって違う。

私の優先順位は「金融 > Google / Apple / Microsoft > SNS > 業務 SaaS」ですが、フリーランスで業務 SaaS が止まったら即収入ゼロ、という人なら、業務 SaaS が金融より先に来ます。

装備を持っていれば、新しいサービスを使い始めても、自動的に「これは2FA かけるべきか」を判定 できます。それが装備の最大の価値です。

この記事も疑ってください

セキュリティは 「終わり」がない領域 です。

- 1Password の「ベスト」は半年で変わる可能性。代替(Bitwarden / Proton Pass)も常時候補に置いておく

- 2FA 方式も、SMS が外れたように、TOTP の次(パスキー完全移行)が来る可能性

- ハードウェアキーが必要なシーンは個別判断(仕事で扱う情報の重さ次第)

- フィッシングの手口は毎月更新されます。ツールはあなたのリテラシーの土台を底上げするだけ で、上に立つのは結局、人

公式(NIST / IPA / 1Password 公式)は変わります。最後に効くのは、変わったときに自分で評価して残すか捨てるか決められる判断軸 のほうです。

私の「これだけ」を渡すのではなく、あなたの「これだけ」を見つけるための補助線として使ってもらえれば、この記事は役目を果たしています。

出典・参考資料

公式(一次情報)

- NIST SP 800-63B Digital Identity Guidelines — Rev.4 が2025年8月発効。複雑性要件廃止・長さ優先・パスフレーズ歓迎・漏洩照合必須化

- IPA 日常における情報セキュリティ対策 — 個人向け基本ガイド

- IPA 情報セキュリティ10大脅威 2025(個人編)

- 1Password Emergency Kit 公式 — 物理保管推奨

- 1Password Secret Key 公式 — 復元不能の設計

数値根拠

- 警察庁 令和7年上半期サイバー脅威情勢 — 不正送金被害額・手口分析

- フィッシング対策協議会 月次報告 — 日本のフィッシング報告件数推移

- DeepStrike SIM Swap Statistics 2025 — 英国 Cifas / FBI IC3 統計

- Have I Been Pwned — 漏洩データベース・自分のメールが漏れているか確認可能

思想・編集の参照

- Qiita「AWS MFA で1Password を使うべきでない論」(分離派の論点整理)

- Zenn「1Password で2FA共有」(集約派の運用例)

関連記事

- 要らない9割を捨てる 最低限スターターキット — このサイトの土台。判断軸の原理と IT 編「数百人の事故から逆算した3点セット」

- 新NISA は eMAXIS Slim 1本でいい その判断に必要な3つの計算 — 「3つの計算」フレームの兄弟記事

- Claude Code 最低限セットアップ ─ 削った先に残った3つの装置 — 「3つの装置」フレームの兄弟記事

- 3-2-1 バックアップルール — 3点セットの3つ目(別記事)